本日とある場所でセキュリティに関するありがたい話を聞いてきまして、改めて自身にセキュリティ知識が不足しているんだなと再認識しました。いやいや、いい経験が出来ました。

そんな訳で今回はWindows版Netcatについて調べてみました。

もちろん悪用は厳禁です、セキュリティ知識は正しい方向に利用してこそ価値がありますから。

Netcatってのは*Hobbit*って方が作ったTCP/UDPで利用出来るネットワークユーティリティツールで、初めのリリースはUNIX用プログラムだったとか。その後別の作者によってGNU netcatとWindows版netcatにそれぞれ派生したようです。(Wikipedia参照)

なお、Windows版Netcatは公式ホームページが既に無くなってしまっているようですが、Googleで”netcat win32″で検索するとすぐに発見する事ができます。

Netcatは60kbの小さな実行ファイルですが、その小ささと汎用性の高さからコンピュータ用のバックドアとして用いられる事も多いらしく、そのため主要なアンチウイルスアプリケーションはNetcatの事をトロイの木馬と判定します。

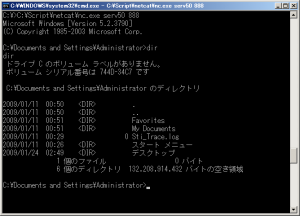

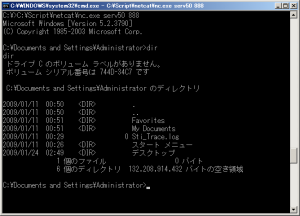

例えば以下のコマンドをサーバ側で実行するだけで、NetCatはコマンドプロンプトの入出力をポート8888経由で操作出来るデーモンとして動作します。

NetCatはサーバとクライアントの機能を両方備えているので、あとはクライアント側のNetCatは、サーバのポート8888に接続するだけで、コマンドプロンプトを、リモートシェルのように利用する事が出来るようになります。

はっきり言って、こっそり仕込まれていてもほとんど気付く事は無いと思います。

これがどのくらい危険な事なのかは、以下に記載したURLのVirus TotalによるNetCatのウイルス判定結果が”結果: 26/34 (76.47%)”と言う事から、容易に判断できると思います。

http://www.virustotal.com/jp/analisis/d10e8d68ab0812fda2d7a505a6da81a9

http://www.virustotal.com/jp/analisis/98b66144985dbfd3e5238a38f0b534d7

NetCatの使い方については添付されたテキストを読むか、日本語であれば、以下のサイトを参考にすると分かりやすかったです。

NetCatを少し触れていただき、アプリケーションの実行権限を特に考慮しないで設定したり、HotFixの適用をないがしろにする事が、どれほどリスクのある事なのかを少しでも身近に感じてもらえればと思います。

参考リンク

The GNU Netcat project

[…] Windows版NetCatを使ってみよう – http://pnpk.net […]